উইন্ডোজ আপডেট ক্লায়েন্টকে সবেমাত্র লিভিং-অফ-দ্য ল্যান্ড বাইনারি (এলএলবিনস) আক্রমণকারীদের তালিকায় যুক্ত করা হয়েছে উইন্ডোজ সিস্টেমে দূষিত কোডটি কার্যকর করতে ব্যবহারকারীরা use এইভাবে লোড করা হয়েছে, ক্ষতিকারক কোডটি সিস্টেম সুরক্ষা ব্যবস্থাটিকে বাইপাস করতে পারে।

এক্সবক্স একটিতে অ্যাপল সংগীত কীভাবে খেলবেন

আপনি যদি এলএলবিনগুলির সাথে পরিচিত না হন তবে সেগুলি হ'ল মাইক্রোসফ্ট-স্বাক্ষরিত এক্সিকিউটেবল ফাইলগুলি ডাউনলোড করুন বা ওএসের সাথে বান্ডিল হয়েছে যা ডাউনলোড বা ইনস্টল করার সময় এবং ত্রুটিযুক্ত কোডটি কার্যকর করার সময় তৃতীয় পক্ষকে সনাক্তকরণ এড়ানোর জন্য ব্যবহৃত হতে পারে। উইন্ডোজ আপডেট ক্লায়েন্ট (wuauclt) তাদের মধ্যে একটি হিসাবে উপস্থিত হয়।

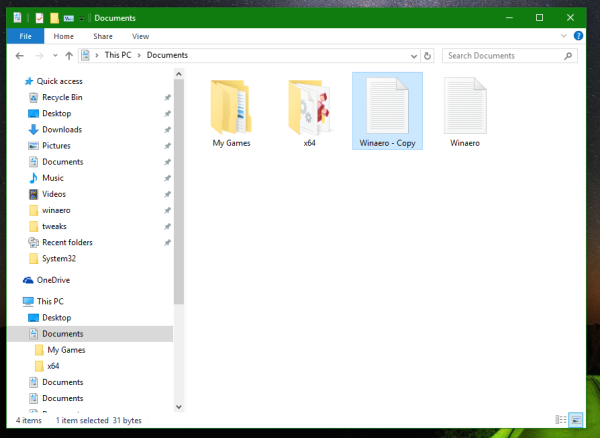

এই সরঞ্জামটি% উইন্ডির% system32 wuauclt.exe এর অধীনে অবস্থিত এবং কমান্ড লাইন থেকে উইন্ডোজ আপডেট (এর কয়েকটি বৈশিষ্ট্য) নিয়ন্ত্রণ করতে ডিজাইন করা হয়েছে।

এমডিএসেক গবেষক ডেভিড মিডলহર્স্ট আবিষ্কার করেছেন উইন্ডোজ 10 সিস্টেমে বিবাদী কোডটি কার্যকর করার জন্য আক্রমণকারীরা নীচের কমান্ড-লাইন অপশনগুলির মাধ্যমে একটি স্বেচ্ছাসেবী বিশেষভাবে তৈরি কারিগর ডিএলএল থেকে লোড করে আক্রমণকারীরাও ব্যবহার করতে পারেন:

wuauclt.exe / আপডেটডেপলজমেন্টপ্রভাইডার [পথ_ টু_ডেল] / রানহ্যান্ডলারকম সার্ভারসম্পূর্ণ_পথ_ট_ও_ডিএলএল অংশটি আক্রমণকারীর বিশেষভাবে তৈরি কারিগরী ডিএলএল ফাইলের সংক্ষিপ্ত পথ যা সংযুক্তিতে কোড চালায়। উইন্ডোজ আপডেট ক্লায়েন্ট দ্বারা চালিত হওয়ায় এটি আক্রমণকারীদের অ্যান্টি-ভাইরাস, অ্যাপ্লিকেশন নিয়ন্ত্রণ এবং ডিজিটাল শংসাপত্রের বৈধতা সুরক্ষা বাইপাস করতে সক্ষম করে। সবচেয়ে খারাপটি হ'ল মিডলহર્স্টও বন্যের মধ্যে এটি ব্যবহার করে একটি নমুনা পেয়েছিল।

কোড NW-3-6

এটি লক্ষণীয় যে এর আগে এটি আবিষ্কার করা হয়েছিল যে মাইক্রোসফ্ট ডিফেন্ডার এর ক্ষমতা অন্তর্ভুক্ত করেছিল ইন্টারনেট থেকে যে কোনও ফাইল ডাউনলোড করুন এবং সুরক্ষা চেকগুলি বাইপাস করুন। ভাগ্যক্রমে, উইন্ডোজ ডিফেন্ডার অ্যান্টিমালওয়্যার ক্লায়েন্ট সংস্করণে শুরু করে 4.18.2009.2-0 মাইক্রোসফ্ট অ্যাপ্লিকেশন থেকে উপযুক্ত বিকল্পটি সরিয়ে নিয়েছে এবং এটি আর শান্ত ফাইল ডাউনলোডের জন্য ব্যবহার করা যাবে না।

উৎস: ঘুমন্ত কম্পিউটার