কি জানতে হবে

- সিকিউর হ্যাশ অ্যালগরিদম 1 (SHA-1) হল এক ধরনের অ্যালগরিদম যা ডেটার সত্যতা যাচাই করতে ব্যবহৃত হয়।

- পাসওয়ার্ড প্রমাণীকরণ এবং ফাইল যাচাইকরণ এর ব্যবহারের উদাহরণ।

- একটি বিশেষ ক্যালকুলেটর পাঠ্য বা একটি ফাইলের SHA-1 চেকসাম খুঁজে পেতে পারে।

এই নিবন্ধটি SHA-1 বলতে কী বোঝায় এবং কীভাবে এবং কেন এটি ব্যবহার করা হয় এবং SHA-1 চেকসামগুলি কীভাবে তৈরি করা যায় তা পরীক্ষা করে।

গুগল একই কম্পিউটারে একাধিক অ্যাকাউন্ট চালায়

SHA-1 কি?

SHA-1 (সিকিউর হ্যাশ অ্যালগরিদম 1 এর জন্য সংক্ষিপ্ত) বেশ কয়েকটি ক্রিপ্টোগ্রাফিক হ্যাশ ফাংশনের মধ্যে একটি।

এটি প্রায়শই একটি ফাইল অপরিবর্তিত হয়েছে যাচাই করতে ব্যবহৃত হয়। এটি একটি উত্পাদন দ্বারা সম্পন্ন করা হয় চেকসাম ফাইলটি স্থানান্তরিত হওয়ার আগে, এবং তারপর আবার একবার এটি তার গন্তব্যে পৌঁছায়।

উভয় চেকসাম অভিন্ন হলেই প্রেরিত ফাইলটিকে প্রকৃত বলে গণ্য করা যেতে পারে।

ডেভিড সিলভারম্যান / গেটি ইমেজ নিউজ / গেটি ইমেজ

SHA হ্যাশ ফাংশনের ইতিহাস এবং দুর্বলতা

SHA-1 সিকিউর হ্যাশ অ্যালগরিদম (SHA) পরিবারের চারটি অ্যালগরিদমের মধ্যে একটি মাত্র৷ বেশিরভাগই ইউএস ন্যাশনাল সিকিউরিটি এজেন্সি (এনএসএ) দ্বারা তৈরি এবং ন্যাশনাল ইনস্টিটিউট অফ স্ট্যান্ডার্ডস অ্যান্ড টেকনোলজি (এনআইএসটি) দ্বারা প্রকাশিত।

SHA-0 এর একটি 160-বিট বার্তা ডাইজেস্ট (হ্যাশ মান) আকার রয়েছে এবং এটি এই অ্যালগরিদমের প্রথম সংস্করণ। এর হ্যাশ মান 40 সংখ্যা দীর্ঘ. এটি 1993 সালে 'SHA' নামে প্রকাশিত হয়েছিল কিন্তু অনেক অ্যাপ্লিকেশনে এটি ব্যবহার করা হয়নি কারণ এটি একটি নিরাপত্তা ত্রুটির কারণে 1995 সালে দ্রুত SHA-1 দিয়ে প্রতিস্থাপিত হয়েছিল।

SHA-1 এই ক্রিপ্টোগ্রাফিক হ্যাশ ফাংশনের দ্বিতীয় পুনরাবৃত্তি। এটিতে 160 বিটের একটি বার্তা ডাইজেস্টও রয়েছে এবং এটি SHA-0-এ পাওয়া একটি দুর্বলতা সংশোধন করে নিরাপত্তা বাড়ানোর চেষ্টা করেছে৷ যাইহোক, 2005 সালে, SHA-1-কেও অনিরাপদ বলে পাওয়া গেছে।

একবার SHA-1-এ ক্রিপ্টোগ্রাফিক দুর্বলতা পাওয়া গেলে, 2006 সালে NIST ফেডারেল এজেন্সিগুলিকে 2010 সালের মধ্যে SHA-2 ব্যবহার করতে উত্সাহিত করে একটি বিবৃতি দেয় এবং 2011 সালে এটি আনুষ্ঠানিকভাবে NIST দ্বারা বাতিল করা হয়। SHA-2 SHA-এর চেয়ে শক্তিশালী। 1, এবং SHA-2 এর বিরুদ্ধে করা আক্রমণগুলি বর্তমান কম্পিউটিং শক্তির সাথে ঘটার সম্ভাবনা কম।

শুধু ফেডারেল এজেন্সিই নয়, এমনকি Google, Mozilla এবং Microsoft এর মতো কোম্পানিগুলিও হয় SHA-1 SSL সার্টিফিকেট গ্রহণ বন্ধ করার পরিকল্পনা শুরু করেছে বা ইতিমধ্যেই এই ধরনের পৃষ্ঠাগুলিকে লোড করা থেকে অবরুদ্ধ করেছে৷

গুগলের কাছে SHA-1 সংঘর্ষের প্রমাণ রয়েছে যেটি এই পদ্ধতিটিকে অনন্য চেকসাম তৈরি করার জন্য অবিশ্বস্ত করে তোলে, তা পাসওয়ার্ড, ফাইল বা ডেটার অন্য কোনও অংশের ক্ষেত্রেই হোক না কেন। আপনি দুটি অনন্য ডাউনলোড করতে পারেন PDF থেকে ফাইল ছিন্নভিন্ন এটি কিভাবে কাজ করে তা দেখতে। উভয়ের জন্য চেকসাম জেনারেট করতে এই পৃষ্ঠার নীচে থেকে একটি SHA-1 ক্যালকুলেটর ব্যবহার করুন এবং আপনি দেখতে পাবেন যে মানটি একই রকম যদিও তারা আলাদা আলাদা ডেটা রয়েছে৷

SHA-2 এবং SHA-3

SHA-2 2001 সালে প্রকাশিত হয়েছিল, SHA-1-এর বেশ কয়েক বছর পরে। এটিতে বিভিন্ন ডাইজেস্ট আকার সহ ছয়টি হ্যাশ ফাংশন রয়েছে: SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/224, এবং SHA-512/256৷

নন-এনএসএ ডিজাইনারদের দ্বারা তৈরি এবং 2015 সালে NIST দ্বারা প্রকাশিত , সিকিউর হ্যাশ অ্যালগরিদম পরিবারের অন্য সদস্য, যাকে বলা হয় SHA-3 (পূর্বে কেকাক)।

SHA-3 এর অর্থ SHA-2 প্রতিস্থাপনের জন্য নয় যেমন পূর্ববর্তী সংস্করণগুলি পূর্ববর্তী সংস্করণগুলিকে প্রতিস্থাপন করার জন্য ছিল৷ পরিবর্তে, এটি SHA-0, SHA-1, এবং MD5-এর অন্য বিকল্প হিসাবে বিকাশ করা হয়েছিল।

কিভাবে SHA-1 ব্যবহার করা হয়?

একটি বাস্তব-বিশ্বের উদাহরণ যেখানে SHA-1 ব্যবহার করা যেতে পারে যখন আপনি একটি ওয়েবসাইটের লগইন পৃষ্ঠায় আপনার পাসওয়ার্ড লিখছেন। যদিও এটি আপনার অজান্তেই ব্যাকগ্রাউন্ডে ঘটে, তবে এটি এমন একটি পদ্ধতি হতে পারে যা একটি ওয়েবসাইট নিরাপদে যাচাই করতে ব্যবহার করে যে আপনার পাসওয়ার্ডটি সত্য।

কিভাবে মার্কো পোলো ভিডিও মুছবেন

এই উদাহরণে, কল্পনা করুন যে আপনি প্রায়শই যান এমন একটি ওয়েবসাইটে লগ ইন করার চেষ্টা করছেন৷ প্রতিবার আপনি লগ ইন করার জন্য অনুরোধ করবেন, আপনাকে আপনার ব্যবহারকারীর নাম এবং পাসওয়ার্ড লিখতে হবে।

ওয়েবসাইটটি যদি SHA-1 ক্রিপ্টোগ্রাফিক হ্যাশ ফাংশন ব্যবহার করে, তাহলে এর অর্থ হল আপনার পাসওয়ার্ডটি প্রবেশ করার পরে এটি একটি চেকসাম হয়ে গেছে৷ তারপরে সেই চেকসামটি আপনার বর্তমান পাসওয়ার্ডের সাথে সম্পর্কিত ওয়েবসাইটে সংরক্ষিত চেকসামের সাথে তুলনা করা হয় আপনি সাইন আপ করার পর থেকে আপনার পাসওয়ার্ড পরিবর্তন করবেন না বা আপনি যদি কিছুক্ষণ আগে এটি পরিবর্তন করেন। যদি দুটি মিলে যায়, তাহলে আপনাকে অ্যাক্সেস দেওয়া হবে; যদি তারা না করে তবে আপনাকে বলা হবে পাসওয়ার্ডটি ভুল।

আরেকটি উদাহরণ যেখানে এই হ্যাশ ফাংশনটি ফাইল যাচাইকরণের জন্য ব্যবহার করা যেতে পারে। কিছু ওয়েবসাইট ডাউনলোড পৃষ্ঠায় ফাইলের চেকসাম প্রদান করবে যাতে আপনি এটি ডাউনলোড করার সময়, ডাউনলোড করা ফাইলটি আপনি যেটি ডাউনলোড করতে চান তার মতোই কিনা তা নিশ্চিত করতে আপনি নিজের জন্য চেকসামটি পরীক্ষা করতে পারেন।

আপনি ভাবতে পারেন যে এই ধরণের যাচাইকরণে আসল ব্যবহার কোথায়। একটি দৃশ্যকল্প বিবেচনা করুন যেখানে আপনি বিকাশকারীর ওয়েবসাইট থেকে একটি ফাইলের SHA-1 চেকসাম জানেন, কিন্তু আপনি একটি ভিন্ন ওয়েবসাইট থেকে একই সংস্করণ ডাউনলোড করতে চান৷ তারপরে আপনি আপনার ডাউনলোডের জন্য SHA-1 চেকসাম তৈরি করতে পারেন এবং বিকাশকারীর ডাউনলোড পৃষ্ঠা থেকে জেনুইন চেকসামের সাথে এটি তুলনা করতে পারেন।

যদি দুটি ভিন্ন হয়, তবে এর অর্থ কেবল ফাইলের বিষয়বস্তু একই নয়, কিন্তু সেখানেপারেফাইলের মধ্যে লুকানো ম্যালওয়্যার, ডেটা দূষিত হতে পারে এবং আপনার কম্পিউটারের ফাইলগুলির ক্ষতি হতে পারে, ফাইলটি আসল ফাইলের সাথে সম্পর্কিত কিছু নয় ইত্যাদি।

যাইহোক, এর অর্থ এই হতে পারে যে একটি ফাইল অন্যটির তুলনায় প্রোগ্রামের একটি পুরানো সংস্করণকে উপস্থাপন করে, যেহেতু সামান্য পরিবর্তনও একটি অনন্য চেকসাম মান তৈরি করবে।

আপনি একটি সার্ভিস প্যাক বা অন্য কোনো প্রোগ্রাম বা আপডেট ইনস্টল করলে দুটি ফাইল অভিন্ন কিনা তাও পরীক্ষা করতে চাইতে পারেন, কারণ ইনস্টলেশনের সময় কিছু ফাইল অনুপস্থিত থাকলে সমস্যা দেখা দেয়।

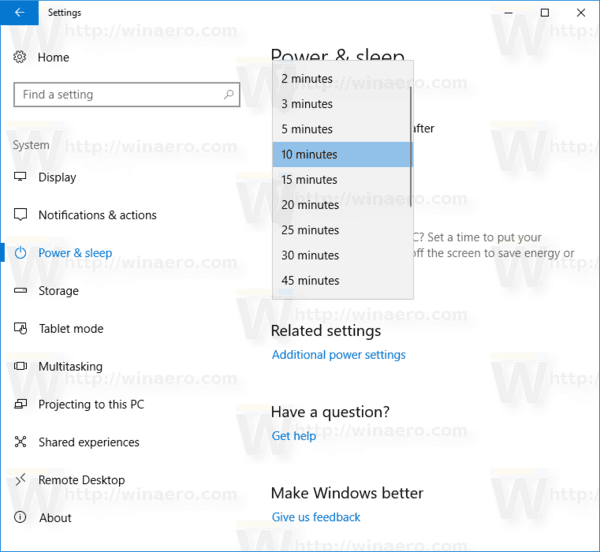

SHA-1 চেকসাম ক্যালকুলেটর

একটি ফাইল বা অক্ষরের গ্রুপের চেকসাম নির্ধারণ করতে একটি বিশেষ ধরনের ক্যালকুলেটর ব্যবহার করা যেতে পারে।

উদাহরণ স্বরূপ, SHA1 অনলাইন এটি একটি বিনামূল্যের অনলাইন টুল যা পাঠ্য, চিহ্ন এবং/অথবা সংখ্যার যেকোনো গ্রুপের SHA-1 চেকসাম তৈরি করতে পারে। এটি, উদাহরণস্বরূপ, এই জোড়া তৈরি করবে:

|_+_|যে একই ওয়েবসাইট আছে SHA1 ফাইল চেকসাম আপনার কাছে পাঠ্যের পরিবর্তে একটি ফাইল থাকলে টুল।